PowerTriage Linux

Triage forense ligero y autónomo para sistemas Linux. Diseñado para análisis DFIR en servidores, entornos cloud y sistemas críticos en producción.

Triage forense ligero y autónomo para sistemas Linux. Diseñado para análisis DFIR en servidores, entornos cloud y sistemas críticos en producción.

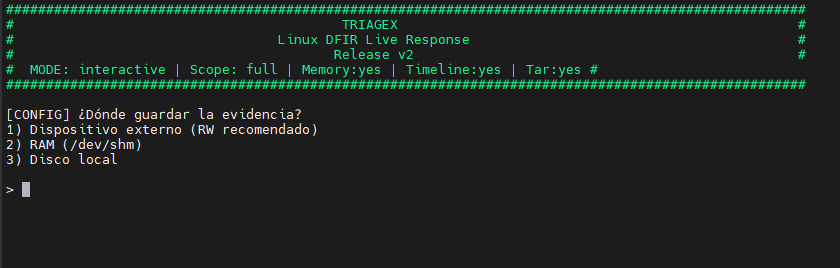

PowerTriage Linux es la versión para sistemas Linux de la familia PowerTriage. Desarrollada en Bash, permite realizar triage forense rápido sin dependencias externas, incluso en entornos mínimos o restringidos.

Está orientada a servidores, infraestructuras cloud, sistemas críticos y escenarios donde no es viable instalar herramientas adicionales.

PowerTriage Linux prioriza una ejecución segura y no intrusiva, reduciendo el impacto sobre sistemas en producción durante una investigación forense.

Diseñada para entornos Linux reales y escenarios DFIR complejos.

Información del OS, Kernel, Uptime, Timezone y recursos (CPU/Mem).

Historial (Bash/Zsh/Vim), Sesiones activas, Sudoers y cuentas (Passwd/Shadow).

Conexiones activas (SS/Netstat), Puertos, Interfaces, DNS y Hosts.

Árbol de procesos, Cron Jobs, Systemd Services/Timers y Open Files (lsof).

Paquetes (dpkg/rpm/apk) y estado de Docker, Podman y Kubernetes (Crictl).

Timeline de archivos, Logs (/var/log) y Claves SSH (authorized_keys/known_hosts).

Ejecución directa sobre sistemas en funcionamiento.

Análisis desde volúmenes o sistemas montados.

Ejecución compatible con entornos mínimos y BusyBox.

Activación selectiva de módulos según la investigación.

Resultados estructurados y listos para análisis forense posterior.

El script genera un conjunto de archivos de texto, JSON y archivos comprimidos:

| Archivo / Carpeta | Descripción |

|---|---|

user_history_files/ | Actividad de Usuario: Historiales (.bash_history, .zsh_history) por usuario. |

00_avml_...txt | Auditoría: Documentación sobre la descarga de AVML (si aplica). |

00_metadata_pre_triage.txt | Cadena de Custodia: Timestamps y metadatos pre-triage. |

containers.txt | Contenedores: Estado e imágenes de Docker, Podman y Crictl (K8s). |

directory_and_files.txt | Filesystem: Listado completo de archivos (excluyendo proc/sys/dev). |

ForensicCatalog.json | Integración: Catálogo JSON para PowerForensics Analysis Platform. |

hashes.txt | Cadena de Custodia: Hashes SHA256 de toda la evidencia. |

home.tar.gz | Archivo: Directorio /home comprimido (solo en modo Full). |

installed_packages.txt | Software: Inventario de paquetes (dpkg, rpm, apk). |

logs.tar.gz | Archivo: Directorio /var/log comprimido. |

memory.mem | Memoria: Volcado de RAM mediante AVML (si se habilita). |

network_info.txt | Red: Interfaces, Puertos, Rutas, ARP, DNS (resolv.conf, hosts). |

open_files_lsof.txt | Procesos: Listado de archivos abiertos (requiere lsof). |

persistence.txt | Persistencia: Cron, Init, Systemd, SSH keys, Kernel modules. |

powertriage.log | Log: Registro detallado de la ejecución. |

processes.txt | Procesos: Árbol de procesos (pstree) y lista completa (ps). |

root.tar.gz | Archivo: Directorio /root comprimido. |

system_info.txt | Sistema: Detalles del SO, Uptime, Usuarios, Grupos. |

timeline_file.csv | Timeline: Línea de tiempo del sistema de archivos (MACB). |

users_local.txt | Usuarios: Estado de Shadow, Sudoers, grupo Wheel. |

PowerTriage Linux actúa como componente de adquisición y triage para sistemas Linux dentro del ecosistema PowerForensics, proporcionando datos base para análisis temporales y correlación en investigaciones más amplias.

Consulta requisitos, parámetros y ejemplos de uso de PowerTriage Linux.