PowerTriage Windows

Triage forense nativo y portable para sistemas Windows. Diseñado para escenarios reales de respuesta a incidentes, Live Response y análisis post mortem.

Triage forense nativo y portable para sistemas Windows. Diseñado para escenarios reales de respuesta a incidentes, Live Response y análisis post mortem.

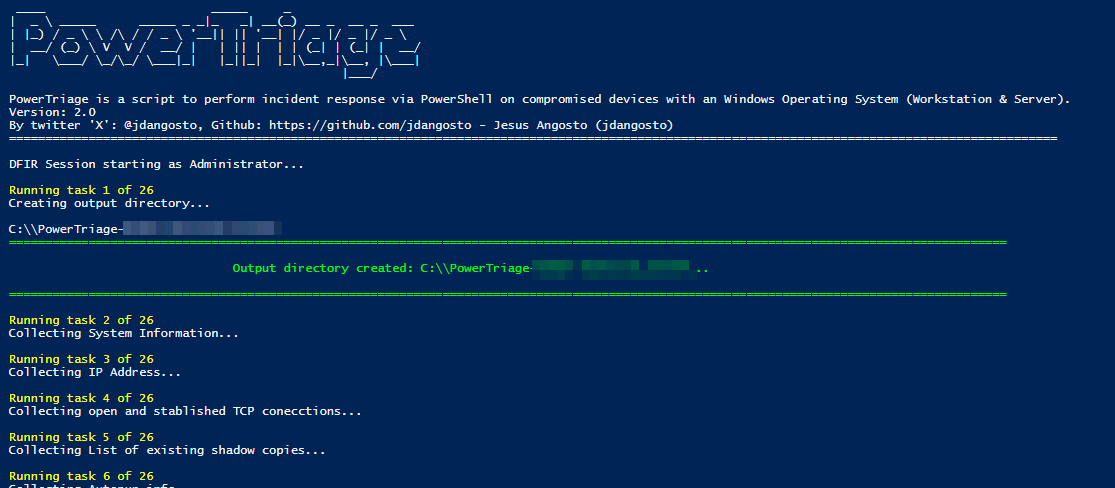

PowerTriage Windows es una herramienta de adquisición y triage forense desarrollada en PowerShell para sistemas Windows (10, 11 y Server). Permite recolectar de forma rápida y estructurada los artefactos más relevantes del sistema sin requerir instalación ni dependencias externas.

Está pensada para su ejecución directa en sistemas comprometidos, entornos EDR/XDR o análisis offline desde volúmenes montados.

PowerTriage Windows prioriza la portabilidad, la rapidez y la trazabilidad durante una investigación forense, facilitando la obtención de contexto en las primeras fases de un incidente.

PowerTriage Windows está orientado a equipos DFIR, SOC y respuesta a incidentes.

Prefetch, Amcache, ShimCache, BAM/DAM y evidencias de ejecución de procesos.

Jump Lists, Archivos Recientes (LNK), ShellBags, Papelera de Reciclaje y Perfiles.

Conexiones activas (TCP/UDP), Caché DNS, Tabla ARP, Rutas y Reglas de Firewall.

Historial, Cookies, Logins, Sincronización y Extensiones de Chrome, Edge, Firefox, Opera y Brave.

Outlook (OST/PST), Logs y Metadatos de OneDrive, Teams, Google Drive y Dropbox.

Event Logs (Security, Sysmon, RDP), Servicios, Tareas Programadas, Autoruns e Historial USB.

Recolección rápida de artefactos clave para obtener contexto inmediato.

Recolección completa para un análisis forense más profundo.

Ejecución selectiva de módulos según la investigación.

Análisis desde volúmenes o imágenes montadas.

Resultados estructurados y listos para análisis posterior.

El script genera un directorio PowerTriage_HOSTNAME_TIMESTAMP con el siguiente contenido:

| Carpeta / Archivo | Descripción |

|---|---|

Activities_Cache\ | Historial de Actividad (CDP) de Windows 10/11 por usuario. |

Browsers\ | Historial, Cookies y Logins de Chrome, Edge, Firefox, Opera, Brave. |

CloudStorage\ | Metadatos y logs de OneDrive, Teams, Google Drive, Dropbox. |

EmailArtifacts\ | Archivos de Outlook (OST/PST), Thunderbird y Windows Mail. |

EventsLogs\ | EVTX Clave: Security, System, PowerShell, Sysmon, RDP, etc. |

Network\ | Conexiones activas, Caché DNS, Rutas, Shares SMB e Info de Interfaces. |

PowerShellConsole_History\ | Historial de consola (ConsoleHost_history.txt) por usuario. |

Prefetch\ | Artefactos de ejecución de aplicaciones (.pf). |

ProcessInformation\ | Lista de procesos activos (con hashes) y árbol de procesos. |

Recent_Items\ | Archivos recientes accedidos (LNK) por usuario. |

RecycleBin\ | Metadatos ($I) y archivos borrados ($R) de la Papelera. |

RemoteAccess\ | Logs y configuración de AnyDesk y TeamViewer. |

System\ | Servicios, Autoruns, Historial USB, Variables de Entorno, Grupos Locales. |

SystemConfig\ | Usuarios Locales, Información del Sistema, Reglas de Firewall. |

VSS_Artifacts\ | Archivos Bloqueados: SAM, SYSTEM, MFT, UsnJrnl, NTUSER.DAT. |

Hashes.csv | Cadena de Custodia: Hashes SHA256 de todos los archivos recolectados. |

PowerTriage.log | Log detallado de la ejecución con marcas de tiempo. |

PowerTriage Windows forma parte del ecosistema PowerForensics como componente de adquisición y triage. Los datos recolectados sirven como base para análisis temporales, correlación entre sistemas e investigaciones de mayor alcance.

Consulta requisitos, parámetros de ejecución y ejemplos de uso.